What is the SentinelOne Singularity platform?

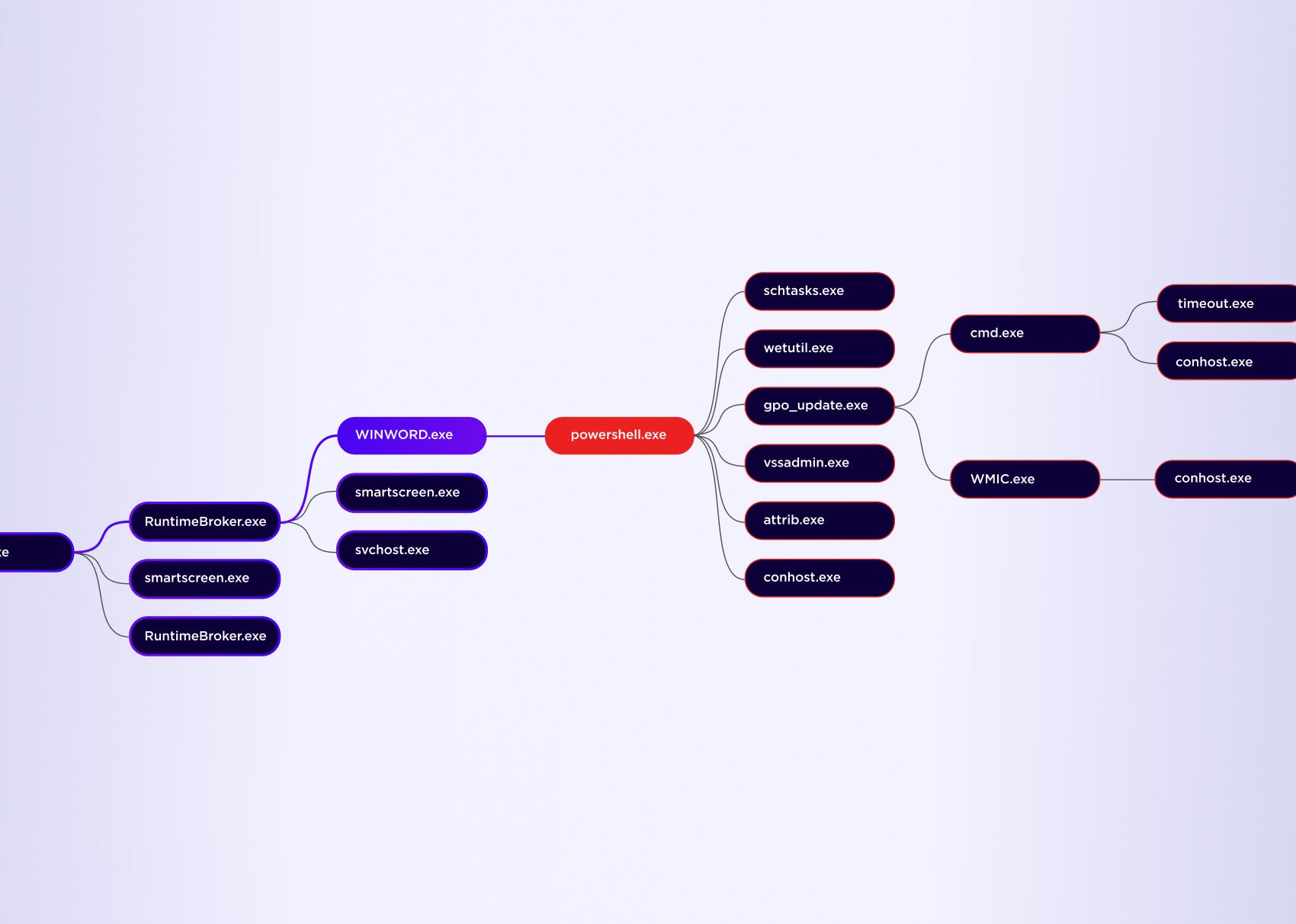

SentinelOne Singularity is an enterprise cybersecurity platform which offers unified prevention, detection, and response across a security estate. Singularity simplifies modern endpoint, cloud, and identity protection through one centralized, autonomous platform for enterprise cybersecurity. SentinelOne Singularity makes machine-speed decisions against threats on the front lines, equipping every endpoint and workload—no matter their location or connectivity—to respond intelligently with powerful static and behavioral AI.

With the Singularity platform, modern enterprises gain the visibility, analytics, and AI-driven automation they need to protect against known and unknown cyber threats, detect and hunt malicious actors, and remediate endpoints at machine speed, without human intervention.